2025年7月の月例更新(Patch Tuesday)は、合計130件の脆弱性修正を含む、大型の“セキュリティ強化月”でした。とくに RCE(リモートコード実行) や EoP(権限昇格) が多く、「なぜ重要だったか」「家庭と企業で何をすべきか」 を理解しておくと、その後の月例対応も失敗しにくくなります。

本記事は、当時の“全体像”と“実務上の見どころ”をアーカイブとしてわかりやすく整理し、最新の月例記事への比較・導線も補強しました。過去分の学びを踏まえて、今月の優先度付けにも役立ててください。

最新情報の確認について

- 本稿は2025年7月時点の総括アーカイブです。技術的背景や用語の整理に価値がありますが、現在の対応判断は最新の月例記事(11月)を優先してください。

- 企業の方は、「7月の教訓 → 今月の優先度付け」の視点で、RCE/EoPの優先パッチ、段階配信、既知の不具合回避を再確認しましょう。

- 家庭の方は、Windows Updateの手動チェック、再起動の保留解消、バックアップをまず実施。トラブル時は当サイト内の最新の月例トラブルシュート記事をご参照ください。

パッチチューズデーとは?

「パッチチューズデー(Patch Tuesday)」とは、Microsoftが毎月第2火曜日に一斉に配信する更新プログラム(パッチ)のことです。

この日にあわせて、WindowsやOffice、Edge、Exchange Serverなどの製品向けに、バグ修正や脆弱性の修正をまとめてリリースするのが慣例となっています。

特に企業のIT管理者やセキュリティ担当者にとっては、毎月の「更新日チェック」は必須の作業となっており、このタイミングでリスクの高い脆弱性が一斉に公開されることも珍しくありません。

2025年7月も例外ではなく、非常に多くの脆弱性が修正された“重要度の高い月”となっています。

今回修正された脆弱性の全体像(2025年7月)

Microsoftが公開した情報によると、今月の更新で修正された脆弱性は以下の分類となっています。

| 分類 | 件数 | 内容 |

|---|---|---|

| リモートコード実行(RCE) | 41件 | 離れた場所から不正なコードを実行される可能性 |

| 権限昇格(EoP) | 53件 | 一般ユーザーが管理者権限を奪取できる可能性 |

| 情報漏洩 | 17件 | 意図せずシステム情報が外部に漏れるリスク |

| サービス拒否(DoS) | 9件 | システムやアプリが強制停止するリスク |

| セキュリティ機能のバイパス | 6件 | 本来の防御機能が無効化される問題 |

| その他 | 4件 | 分類に該当しない例外的な脆弱性など |

特に、RCEやEoPに該当する脆弱性は、攻撃者にとっても悪用の優先度が高く、早期の対処が求められます。

注目される主なCVE番号と内容

今月の更新の中でも、特に注意が必要なCVE(共通脆弱性識別子)を以下に紹介します。

● CVE-2025-47981

リモートコード実行の深刻な脆弱性。ネットワーク経由で悪意のあるコードを実行される恐れがあり、CVSSスコアは「8.8(High)」と評価されています。

● CVE-2025-48799

権限昇格に関する脆弱性で、Windowsのカーネルコンポーネントに存在します。標的型攻撃の一環として悪用される可能性があります。

● CVE-2025-49717

SMB(サーバーメッセージブロック)プロトコルに関わるRCE脆弱性。社内ネットワーク内での感染拡大に悪用されやすい性質があります。

● CVE-2025-49696

NTFSファイルシステムに関する問題で、特定のファイル操作により不正な動作が引き起こされる恐れがあります。

これらのCVEは、すでにセキュリティ研究者や実際の攻撃者によって注目されており、悪用コードの公開も懸念されています。

家庭ユーザーと企業での対処ポイント

■ 家庭ユーザー向け

- Windows Updateで「更新プログラムのチェック」を実施し、最新の累積更新プログラムを適用する

- 不要なマクロ機能や古いアプリは無効化またはアンインストール

- パスワードや機密データのバックアップと管理を徹底する

■ 企業・IT管理者向け

- WSUSやIntuneなどを使った計画的なパッチ適用

- SMBv1の無効化や、既知の悪用経路の監視強化

- CVEに該当する脆弱性が実際に環境内で利用可能かの影響分析

なぜ2025年7月は“警戒強化月”なのか?

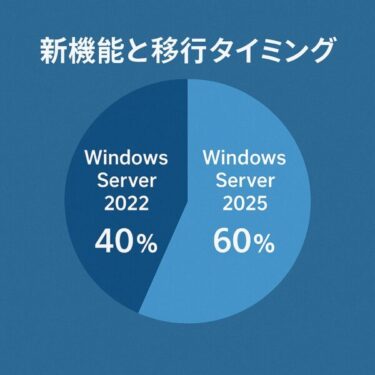

今回のパッチが特に注目される理由のひとつに、「サポート終了が近づいているOSが多い」という背景があります。

Windows 10のサポート終了(2025年10月)まで残り3か月を切っており、攻撃者側も“最後の稼ぎ時”として脆弱性を探す動きが活発になる傾向にあります。

また、Windows 11の最新バージョン「24H2」も2025年6月に登場したばかりで、環境が混在しやすく、セキュリティホールが発見されやすい状況です。

つまり、今回の更新は単なる「量が多い月」ではなく、以下のような複合的なリスク要因が絡んでいます。

- サポート終了前のシステムが狙われやすい

- 新バージョンの導入タイミングで手薄になる

- 過去に放置されていたCVEの修正も含まれている

このような背景を踏まえると、今月は「今すぐ適用すべき重要な更新月」と言えるでしょう。

IT管理者・セキュリティ担当者向けの実践ポイント

企業や自治体などの業務環境では、単純に「更新を入れる」だけでは不十分なケースもあります。以下のような視点を持った対応が求められます。

- CVSSスコア8.0以上の脆弱性を中心に優先順位を設定

- セキュリティバイパス系(Credential GuardやSmart App Control等)への影響確認

- WSUSやIntuneを使ったテスト配信 → 段階的な展開計画

- PowerShellを使ったCVEベースのパッチチェックスクリプトの活用

- アンチウイルス・EDRとの干渉確認(とくにDefender for Endpoint使用環境)

これらのポイントは、単に「更新済」かどうかだけでなく、「更新の品質」や「業務影響」を最小限に抑えるために重要です。

よくある質問(FAQ)

Q. 130件すべてのCVEを確認する必要はありますか?

→ いいえ。Microsoft公式サイトやセキュリティ情報ポータルでは、すべてのCVEが技術的に詳細に記載されていますが、一般ユーザーが全件を確認する必要はありません。この記事で紹介したような「注目CVE」や、自分の使用環境に該当するものに絞って確認すれば十分です。

Q. 過去に未適用の更新がある場合はどうすれば?

→ Windows Updateは累積更新型ですので、最新の更新を適用することで、過去の未適用分も一括で適用されます。安心して最新パッチをインストールしてください。

Q. パッチ適用で不具合が出た場合の対処は?

→ 更新直後に不安定になった場合は、「更新履歴」から該当パッチをアンインストールしたり、「システムの復元」機能で直前の状態に戻すことができます。更新前に復元ポイントを作成しておくと安心です。

2025年7月の「パッチチューズデー(Patch Tuesday)」では、Microsoftから合計130件の脆弱性(CVE)が修正されました。

今回の更新は、セキュリティ面において極めて重要な内容が含まれており、そのうち41件はリモートコード実行(RCE)、53件は権限昇格(EoP)に関するものでした。いずれも、システムの乗っ取りや、ユーザーの意図しない操作を第三者に許してしまう可能性がある深刻な問題です。

この記事では、修正された脆弱性の概要や、注目すべきCVE、更新の必要性、対象バージョンについてわかりやすく解説します。

パッチチューズデーとは?

「パッチチューズデー(Patch Tuesday)」とは、Microsoftが毎月第2火曜日に一斉に配信する更新プログラム(パッチ)のことです。

この日にあわせて、WindowsやOffice、Edge、Exchange Serverなどの製品向けに、バグ修正や脆弱性の修正をまとめてリリースするのが慣例となっています。

特に企業のIT管理者やセキュリティ担当者にとっては、毎月の「更新日チェック」は必須の作業となっており、このタイミングでリスクの高い脆弱性が一斉に公開されることも珍しくありません。

2025年7月も例外ではなく、非常に多くの脆弱性が修正された“重要度の高い月”となっています。

今回修正された脆弱性の全体像(2025年7月)

Microsoftが公開した情報によると、今月の更新で修正された脆弱性は以下の分類となっています。

| 分類 | 件数 | 内容 |

|---|---|---|

| リモートコード実行(RCE) | 41件 | 離れた場所から不正なコードを実行される可能性 |

| 権限昇格(EoP) | 53件 | 一般ユーザーが管理者権限を奪取できる可能性 |

| 情報漏洩 | 17件 | 意図せずシステム情報が外部に漏れるリスク |

| サービス拒否(DoS) | 9件 | システムやアプリが強制停止するリスク |

| セキュリティ機能のバイパス | 6件 | 本来の防御機能が無効化される問題 |

| その他 | 4件 | 分類に該当しない例外的な脆弱性など |

特に、RCEやEoPに該当する脆弱性は、攻撃者にとっても悪用の優先度が高く、早期の対処が求められます。

注目される主なCVE番号と内容

今月の更新の中でも、特に注意が必要なCVE(共通脆弱性識別子)を以下に紹介します。

● CVE-2025-47981

リモートコード実行の深刻な脆弱性。ネットワーク経由で悪意のあるコードを実行される恐れがあり、CVSSスコアは「8.8(High)」と評価されています。

● CVE-2025-48799

権限昇格に関する脆弱性で、Windowsのカーネルコンポーネントに存在します。標的型攻撃の一環として悪用される可能性があります。

● CVE-2025-49717

SMB(サーバーメッセージブロック)プロトコルに関わるRCE脆弱性。社内ネットワーク内での感染拡大に悪用されやすい性質があります。

● CVE-2025-49696

NTFSファイルシステムに関する問題で、特定のファイル操作により不正な動作が引き起こされる恐れがあります。

これらのCVEは、すでにセキュリティ研究者や実際の攻撃者によって注目されており、悪用コードの公開も懸念されています。

影響を受ける製品とバージョン

2025年7月時点で影響を受けるMicrosoft製品は以下のとおりです。

- Windows 10(バージョン22H2)

- Windows 11(21H2 / 22H2 / 23H2 / 24H2)

- Windows Server 2022 / 2019 / Azure Edition

- Microsoft Office(Word・Excel・Outlookなど)

- .NETおよびVisual Studio

- Exchange Server、SharePoint Server 等

上記のいずれかを利用している場合は、早めのパッチ適用が推奨されます。

家庭ユーザーと企業での対処ポイント

■ 家庭ユーザー向け

- Windows Updateで「更新プログラムのチェック」を実施し、最新の累積更新プログラムを適用する

- 不要なマクロ機能や古いアプリは無効化またはアンインストール

- パスワードや機密データのバックアップと管理を徹底する

■ 企業・IT管理者向け

- WSUSやIntuneなどを使った計画的なパッチ適用

- SMBv1の無効化や、既知の悪用経路の監視強化

- CVEに該当する脆弱性が実際に環境内で利用可能かの影響分析

なぜ2025年7月は“警戒強化月”なのか?

今回のパッチが特に注目される理由のひとつに、「サポート終了が近づいているOSが多い」という背景があります。

Windows 10のサポート終了(2025年10月)まで残り3か月を切っており、攻撃者側も“最後の稼ぎ時”として脆弱性を探す動きが活発になる傾向にあります。

また、Windows 11の最新バージョン「24H2」も2025年6月に登場したばかりで、環境が混在しやすく、セキュリティホールが発見されやすい状況です。

つまり、今回の更新は単なる「量が多い月」ではなく、以下のような複合的なリスク要因が絡んでいます。

- サポート終了前のシステムが狙われやすい

- 新バージョンの導入タイミングで手薄になる

- 過去に放置されていたCVEの修正も含まれている

このような背景を踏まえると、今月は「今すぐ適用すべき重要な更新月」と言えるでしょう。

IT管理者・セキュリティ担当者向けの実践ポイント

企業や自治体などの業務環境では、単純に「更新を入れる」だけでは不十分なケースもあります。以下のような視点を持った対応が求められます。

- CVSSスコア8.0以上の脆弱性を中心に優先順位を設定

- セキュリティバイパス系(Credential GuardやSmart App Control等)への影響確認

- WSUSやIntuneを使ったテスト配信 → 段階的な展開計画

- PowerShellを使ったCVEベースのパッチチェックスクリプトの活用

- アンチウイルス・EDRとの干渉確認(とくにDefender for Endpoint使用環境)

これらのポイントは、単に「更新済」かどうかだけでなく、「更新の品質」や「業務影響」を最小限に抑えるために重要です。

よくある質問(FAQ)

Q. 130件すべてのCVEを確認する必要はありますか?

→ いいえ。Microsoft公式サイトやセキュリティ情報ポータルでは、すべてのCVEが技術的に詳細に記載されていますが、一般ユーザーが全件を確認する必要はありません。この記事で紹介したような「注目CVE」や、自分の使用環境に該当するものに絞って確認すれば十分です。

Q. 過去に未適用の更新がある場合はどうすれば?

→ Windows Updateは累積更新型ですので、最新の更新を適用することで、過去の未適用分も一括で適用されます。安心して最新パッチをインストールしてください。

Q. パッチ適用で不具合が出た場合の対処は?

→ 更新直後に不安定になった場合は、「更新履歴」から該当パッチをアンインストールしたり、「システムの復元」機能で直前の状態に戻すことができます。更新前に復元ポイントを作成しておくと安心です。

まとめ:今月の更新は“静かな重大リリース”

2025年7月のWindows Updateは、外見上は大きな機能変化がないように見えるかもしれません。しかしその裏では、合計130件ものセキュリティホールが密かに修正されており、攻撃を未然に防ぐための極めて重要な更新内容です。

とくにRCEやEoPといった深刻度の高い脆弱性は、日常的なネット利用や業務の中で意識されにくいぶん、アップデートの遅れが大きなリスクに直結します。

まだ更新を確認していない方は、ぜひこの機会にWindows Updateの適用をおこない、安心して夏を迎えましょう。

【おすすめ記事】

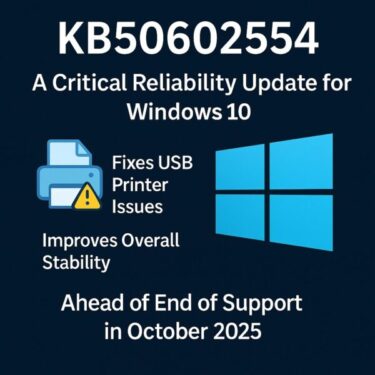

▶︎2025年7月 Windows10最後の信頼性向上パッチ登場!【KB50602554】の内容とは?

▶︎【速報】Windows 10が無償で1年延長へ!今すぐWindows 11対応チェックをしよう

▶︎【特集】ついにWindows11が世界シェア1位に!Windows10ユーザーはどうするべきなのか?

まとめ:今月の更新は“静かな重大リリース”

7月の月例は件数の多さだけでなく、RCE/EoPの比率が高いことが重要でした。家庭では最新パッチの適用と基本の保守、企業では優先度付け・段階配信・影響検証が鍵です。

本記事は当時の全体像を残すアーカイブとして活用し、今月の最新記事で実運用の判断を行う——この二段構えが、2025年後半の安定運用をもっとも確実にします。

【おすすめ記事】

▶︎Windows10最後の信頼性向上パッチ登場!【KB50602554】の内容とは?